英特爾和Arm的CPU再被發現存在重大安全漏洞Spectre-HBB

BHI是一種影響大多數英特爾和Arm CPU的新型投機執行漏洞,它攻擊分支全局歷史而不是分支目標預測。不幸的是,這些公司以前對Spectre V2的緩解措施也無法保護BHI的威脅,盡管AMD處理器大多是免疫的。消息傳出后,供應商應該很快就會發布安全補丁,而最新得Linux內核已經打了補丁。

訪問:

阿里云 2022“上云采購季”百款云產品最低0.24折起

VUSec安全研究小組和英特爾周二聯合披露了一個新的Spectre類投機執行漏洞,稱為分支歷史注入(BHI)或Spectre-HBB。

BHI是對Spectre V2(或Spectre-BTI)類型攻擊的概念重新實現的證明。它影響到任何同樣易受Spectre V2攻擊的CPU,即使Spectre V2的緩解措施已經實施;它可以繞過英特爾的eIBRS和Arm的CSV2緩解措施。這些緩解措施可以保護分支目標注入,而新的漏洞允許攻擊者在全局分支歷史中注入預測器條目。BHI可以用來泄露任意的內核內存,這意味著像密碼這樣的敏感信息可以被泄露。

VUSec對此的解釋如下:"BHI本質上是Spectre v2的擴展,我們利用全局歷史來重新引入跨權限BTI的利用。因此,攻擊者的基本原理仍然是Spectre v2,但通過跨權限邊界注入歷史(BHI),我們可以利用部署新的硬件內緩解措施的系統(即英特爾eIBRS和Arm CSV2)。"

該漏洞影響到自Haswell以來推出的任何英特爾CPU,包括Ice Lake-SP和Alder Lake。受影響的Arm CPU包括Cortex A15/A57/A65/A72/A73/A75/A76/A77/A78/X1/X2/A710、Neoverse N2/N1/V1和博通Brahma B15。

Arm的CVE ID是CVE-2022-23960,Intel使用的是CVE-2022-0001和CVE-2022-0002的ID。兩家公司都發布了有關其受影響CPU的更多細節:

https://www.intel.com/content/www/us/en/developer/topic-technology/software-security-guidance/processors-affected-consolidated-product-cpu-model.html

https://developer.arm.com/support/arm-security-updates/speculative-processor-vulnerability/spectre-bhb

英特爾發布了關于BHI漏洞的以下聲明。"正如研究人員所證明的那樣,這種攻擊以前在大多數Linux發行版中都被默認緩解了。Linux社區已經從Linux內核5.16版本開始實施英特爾的建議,并正在將緩解措施回傳到Linux內核的早期版本。英特爾發布了技術文件,描述了那些使用非默認配置的人的進一步緩解方案,以及為什么LFENCE; JMP緩解措施在所有情況下都是不夠的"。

AMD CPU似乎對BHI有免疫力。據Phoronix稱,默認使用Retpolines進行Spectre V2緩解的AMD處理器應該是安全的。

供應商的安全補丁應該很快就會發布。除了安裝它們之外,研究人員建議禁用無特權的eBPF支持作為額外的預防措施。Linux已經將安全更新合并到其主線內核中。這些安全緩解措施是否會影響性能尚不清楚。

VUSec的漏洞的源代碼可以在這里找到:

https://github.com/vusec/bhi-spectre-bhb

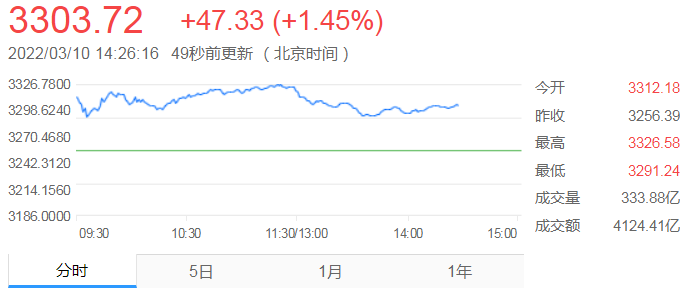

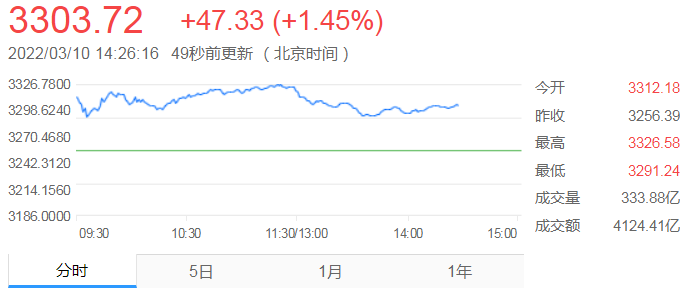

2022-03-10 15:28:24

2022-03-10 15:28:24

2022-03-10 15:23:58

2022-03-10 15:23:58

2022-03-10 15:19:16

2022-03-10 15:19:16

2022-03-10 15:15:11

2022-03-10 15:15:11

2022-03-10 15:08:45

2022-03-10 15:08:45

2022-03-10 14:40:22

2022-03-10 14:40:22

2022-03-10 14:35:05

2022-03-10 14:35:05

2022-03-10 14:28:28

2022-03-10 14:28:28

2022-03-10 14:25:57

2022-03-10 14:25:57

2022-03-10 14:19:50

2022-03-10 14:19:50

2022-03-10 14:16:07

2022-03-10 14:16:07

2022-03-10 13:59:29

2022-03-10 13:59:29

2022-03-10 13:54:10

2022-03-10 13:54:10

2022-03-10 13:48:31

2022-03-10 13:48:31

2022-03-10 13:44:39

2022-03-10 13:44:39

2022-03-10 13:40:04

2022-03-10 13:40:04

2022-03-10 13:36:09

2022-03-10 13:36:09

2022-03-10 13:33:08

2022-03-10 13:33:08

相關新聞